背景

随着互联网和数据库应用的逐渐普及,SQL 注入攻击就成为了网络安全方面的一大挑战。SQL 注入攻击是一种针对数据库的 Web 安全漏洞。攻击者通过在应用程序的输入字段(如登录表单、搜索框)中插入恶意的 SQL 代码,利用程序对用户输入验证不严的缺陷,使应用程序意外执行这些非法指令。当输入数据被拼接到原始 SQL 查询语句中时,攻击者可借此绕过身份验证、窃取、篡改或删除数据库中的敏感数据,甚至获得服务器控制权。这种攻击手段直接、危害极大,是 OWASP 十大 Web 安全威胁的常客。

SQL注入原理与条件

基础概念

SQL 注入攻击是一种利用未经过滤的用户输入来执行恶意 SQL 语句的攻击方式。攻击者利用应用程序在构建 SQL 查询语句时未正确验证和过滤用户输入的漏洞,成功地将恶意 SQL 代码注入到应用程序的 SQL 查询中,从而实现对数据库的操纵。

简单的来说,SQL 注入攻击就是用户在应用程序查询操作过程中,提交了不合法的查询参数,如果这个不合法的查询参数是恶意 SQL 语句,并且应用程序未对用户输入进行过滤,那么服务器就会执行这些恶意的 SQL 语句,攻击者就能够实现数据库的操控。

产生条件

程序存在用户输入的接口,如登陆框、搜索框、表单字段等等。

程序使用字符串拼接的方式构造 SQL 查询语句。

拼接生成的恶意 SQL 语句,被成功提交到数据库并得到执行。

示例

危险示例(直接拼接):

String query = "SELECT * FROM users WHERE username = '" + username + "' AND password = '" + password + "'";如果用户输入admin' --的话,最终的 SQL 语句就是这样:

SELECT * FROM users WHERE username = 'admin' --' AND password = 'xxx'--后面的内容表示注释,这样程序就只验证 username 参数,而不验证 password 参数。导致无需密码也能登录账号。

这种“数据代码化”的编程范式,使得用户输入的数据被提升为可执行的代码逻辑,彻底破坏了应用程序的安全假设。

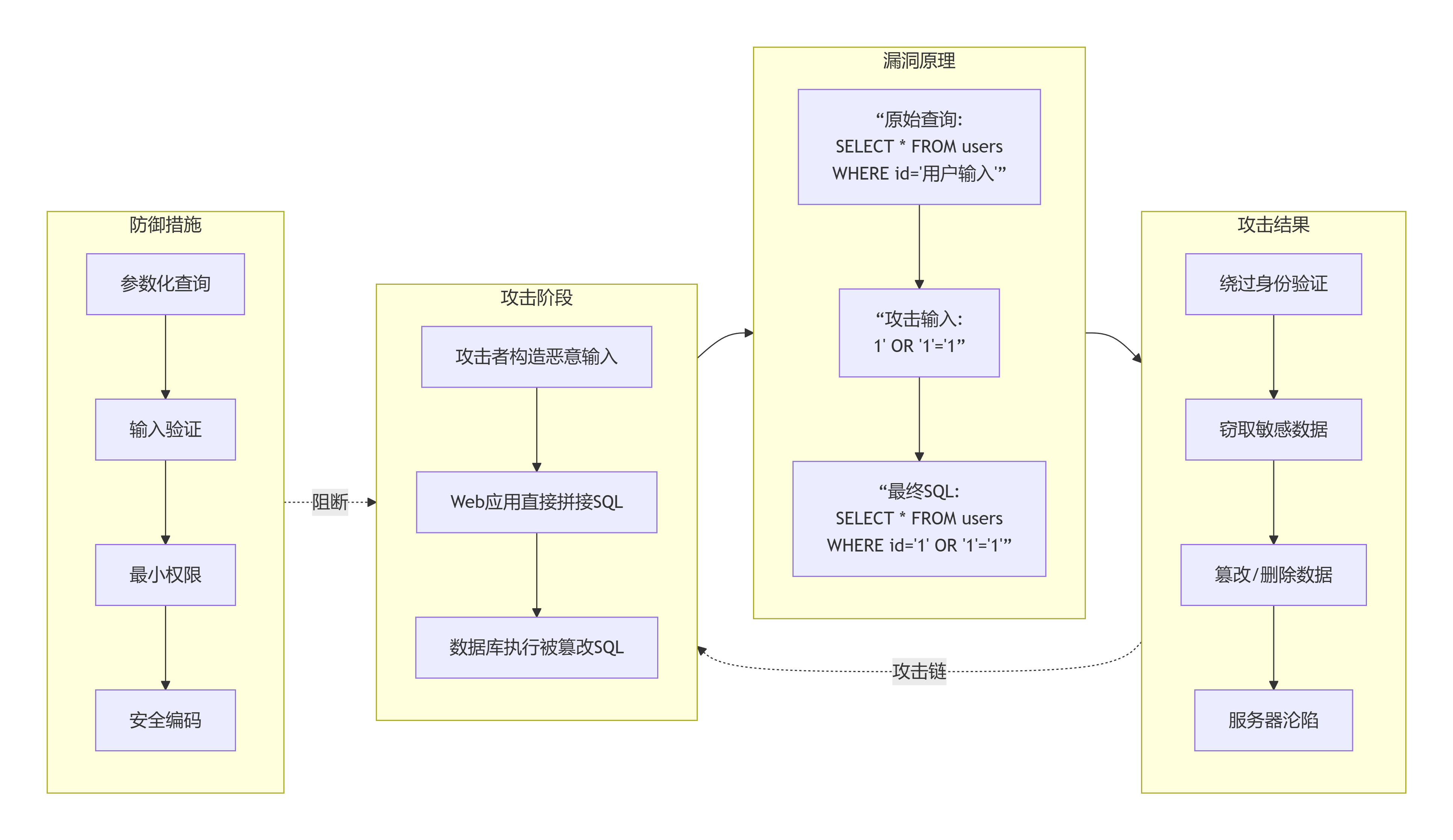

SQL注入原理图

SQL注入分类

注入点分类

SQL 注入点根据其在查询语句中的位置和作用可分为下面的几类。

数据库攻击差异

不同的数据库管理系统对 SQL 语法的差异将直接影响攻击手法。

MySQL(特有)

利用GROUP BY WITH ROLLUP提取信息:

SELECT 1 FROM (SELECT count(*), concat(version(), floor(rand(0)*2)) x FROM information_schema.tables GROUP BY x) yPostgreSQL(特有)

使用COPY TO 写文件:

' ; COPY (SELECT '<?php system($_GET[c]); ?>') TO '/var/www/shell.php' --SQL Server(特有)

XP_CMDSHELL执行系统命令:

' ; EXEC master..xp_cmdshell 'net user hacker Password123 /add' --攻击场景示例

认证绕过(万能密码)

场景:一个门户网站的登录页面

后端代码:

SELECT * FROM users WHERE username = '[user_input]' AND password = '[user_input]';攻击者输入用户名:admin' -- , 密码:任意值。

拼接后的 SQL 语句:

SELECT * FROM users WHERE username = 'admin' -- ' AND password = '123';-- 在 SQL 中是行注释符,它会将其后的所有语句都注释掉。于是此条 SQL 只验证了用户名,不验证密码,攻击者可以不用密码直接获取管理员权限。

数据窃取(Union查询)

场景:假设有一个网站,可以根据产品 ID 搜索,来显示产品信息,路由:/product?id=1。

后端代码:

SELECT name, price FROM products WHERE id = [user_input];攻击者如果输入1 UNION SELECT username, password FROM users,拼接后的 SQL 语句:

SELECT name, price FROM products WHERE id = 1 UNION SELECT username, password FROM users;UNION 操作符用于合并两个 SELECT 语句的结果集,所以执行后会输出所有用户的账号和密码。

盲注

当页面没有直接回显 SQL 查询结果,但会根据 SQL 执行的真假返回不同的页面状态(如正常 / 错误)时,攻击者可以使用盲注。

攻击者通过构造复杂的真 / 假条件,像问问题一样慢慢的猜出数据。

例:/product?id=1 AND SUBSTRING((SELECT DATABASE()), 1, 1) = 'a'

这个条命令的意思是询问当前数据库名的第一个字母是不是 a?,根据页面返回的差异,攻击者可以是否正确,并继续进行猜测。

SQL注入防范

SQL 注入防范的核心其实就一句话:把 SQL 语句和用户输入的数据分开,不能将用户的输入当作 SQL 语句执行。

参数化查询

参数化查询也是防范 SQL 注入漏洞最有效、最根本的解决方案!

参数化查询的原理是:使用预先编译好的 SQL 结构,让用户输入不与 SQL 语句拼接,这样用户输入就不会参与 SQL 语法的解析,而是只作为数据进行传递!

错误示例:

username = input("用户名: ") # 攻击者输入: admin' --

password = input("密码: ") # 任意值

conn = sqlite3.connect('users.db')

cursor = conn.cursor()

sql = f"SELECT * FROM users WHERE username='{username}' AND password='{password}'"

cursor.execute(sql) # 直接执行拼接的SQL

user = cursor.fetchone()正确示例:

username = input("用户名: ") # 即使输入: admin' --

password = input("密码: ") # 任意值

conn = sqlite3.connect('users.db')

cursor = conn.cursor()

# 🔒 安全:使用?作为占位符

sql = "SELECT * FROM users WHERE username=? AND password=?"

# 🔒 参数与SQL分离执行

cursor.execute(sql, (username, password))

# ⚡ 数据库实际处理:username='admin'' --' (单引号被转义)

# ❗ 整个'admin'' --'被当作一个字符串值,无法改变SQL结构

user = cursor.fetchone()为什么安全?因为SELECT * FROM users WHERE username=? AND password=?这是个预编译好的结构,用户的输入仅为数据进行传递!

输入验证

除了使用预编译结构外,还需要对用户的输入进行验证,确保不是恶意语句,这也是防范 SQL 注入最直接的方法!

比如,输入框不允许输入单引号,双引号等等,这样可以有效的防范 SQL 注入!

输入验证分为三类:白名单验证、黑名单验证、数据类型验证。此外,输入验证一般与参数化查询一起使用,单独使用发挥不了多大作用!

各验证方法的作用

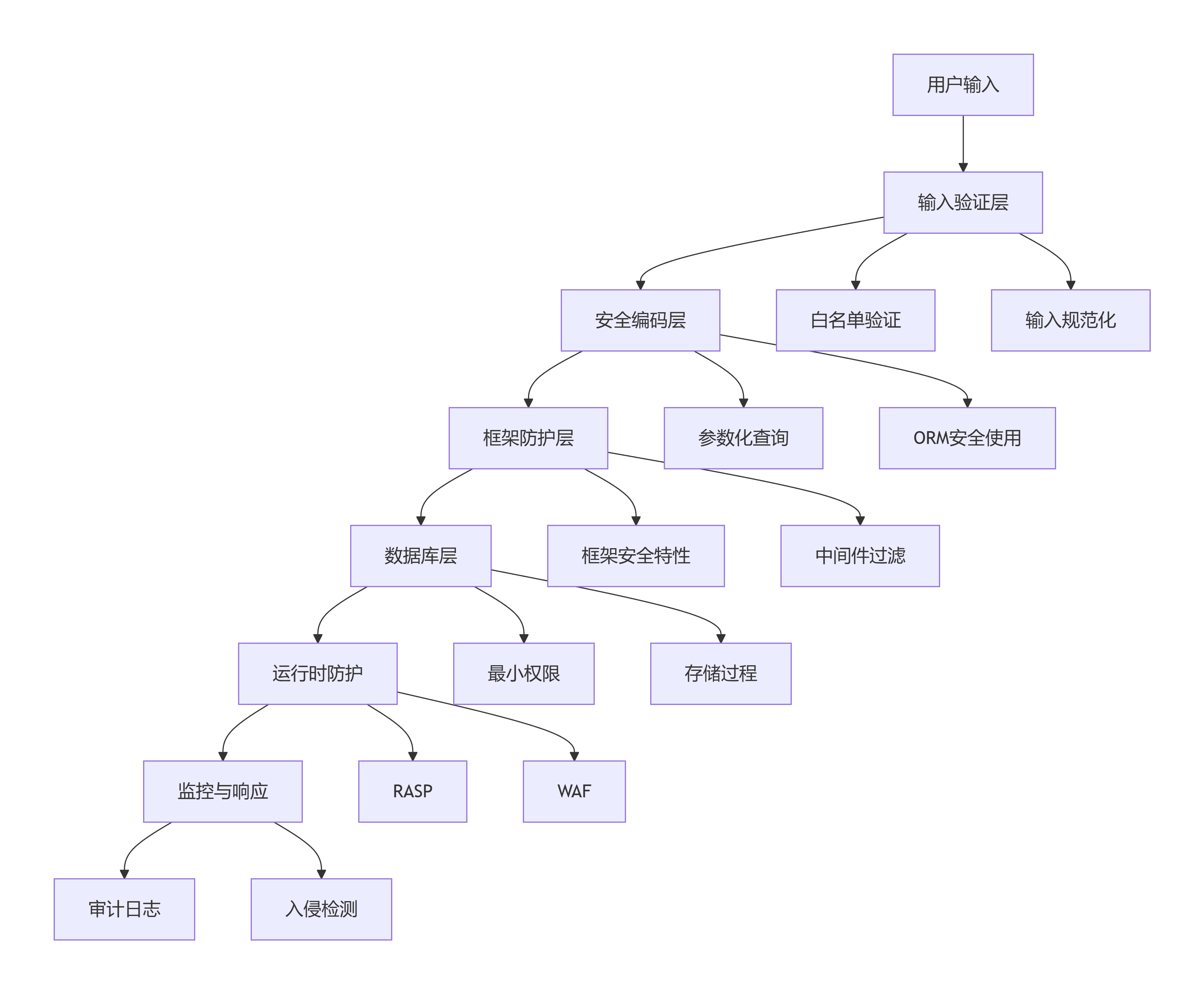

深度防御体系

核心理念:没有任何单一防护措施是完美的,必须建立多层防护体系。

总结

面对 SQL 注入这一持续演进的安全威胁,必须建立多层纵深的防御体系,而非依赖单一防护措施。这一体系的核心层次包括:在编码层强制使用参数化查询或预编译语句,这是唯一能够从根本上消除 SQL 注入的解决方案;在输入层实施严格的白名单验证和数据类型检查,虽然不能替代参数化查询,但能有效减少攻击面;在框架层利用 ORM 的安全特性和中间件过滤;在数据库层遵循最小权限原则,配置专用账户和审计日志;在网络层部署 WAF 作为补充防护;在运行时实施应用自保护(RASP)和实时监控。

具体实践中,开发人员必须彻底摒弃字符串拼接构建 SQL 的陋习,转而采用各语言提供的安全编程接口。同时需要认识到,即使采用了参数化查询,输入验证、输出编码、错误处理等辅助措施依然不可或缺,它们共同构成了深度防御的不同层面。运维团队则需要关注数据库安全配置、网络隔离、权限管理和入侵检测。更为重要的是,整个组织应建立持续的安全培训和代码审查机制,因为技术措施最终需要人的正确执行。只有将安全理念融入软件开发生命周期的每个阶段,从需求设计到部署运维都贯彻安全思维,才能真正构建起抵御 SQL 注入攻击的坚固防线。