HexStrike_AI介绍

HexStrike_AI是一款把专业安全工具和 AI 代理结合的自动化框架,核心目标是帮安全从业者减少重复操作,提升渗透测试效率。它不是单一工具,而是一个「集成平台」。

多代理架构:针对不同场景(Web 测试、二进制分析、CTF 取证)设计了 50 + 专用 AI 代理,比如有的代理负责漏洞情报分析,有的负责自动化利用;

工具库全覆盖:内置 200 + 常用安全工具,包括 Nmap、Sqlmap、Metasploit、Gobuster 这些 Kali 标配,不用再手动一个个调用;

AI 智能决策:比如扫描时发现端口被过滤,会自动切换 -Pn 参数;漏洞利用失败时,会尝试替代工具,不用人盯着调整。

Github 地址:https://github.com/0x4m4/hexstrike-ai

HexStrike_AI安装

首先我们得在 Kali 虚拟机里面安装 HexStrike_AI 作为服务端:

git clone https://github.com/0x4m4/hexstrike-ai.git

cd hexstrike-ai然后我们创建虚拟环境:

python3 -m venv hexstrike-env

source hexstrike-env/bin/activate # Linux/Mac

hexstrike-env\Scripts\activate # Windows接着安装相关的依赖:

pip3 install -r requirements.txt

p启动后出现上面的界面说明安装成功了。

安装好之后,我们就要配置 AI 客户端了,这里有两种方式:一种是 Trae,一种是 Cherry_Studio。

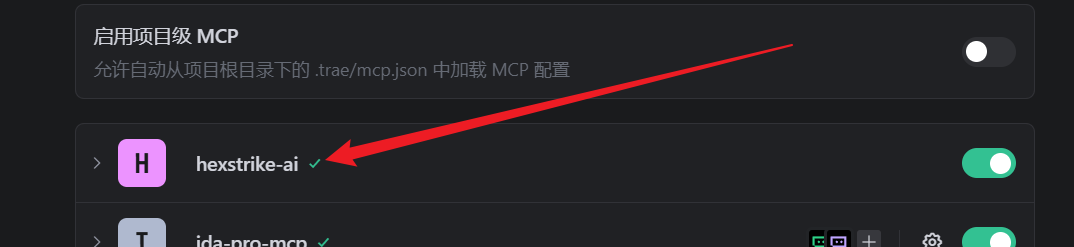

Trae配置

在 Kali 上开启 HexStrike_AI 的服务端,然后在我们的 Windows 主机上也要拉取 hexstrike_AI 的代码,这里主要是使用链接工具。将代码拉取下来后放在没有中文的路径中。

{

"mcpServers": {

"hexstrike-ai": {

"command": "python",

"args": [

"路径",

"--server",

"http://IP:8888"

]

}

}

}其中,“路径”是你 Windows 拉取下来的代码里的hexstrike_mcp.py的路径,例如我的是:

F:\\hexstrike-ai\\hexstrike-ai-master\\hexstrike_mcp.py然后,“IP”是你的 Kali 主机的 IP。

出现✅就连接成功了。

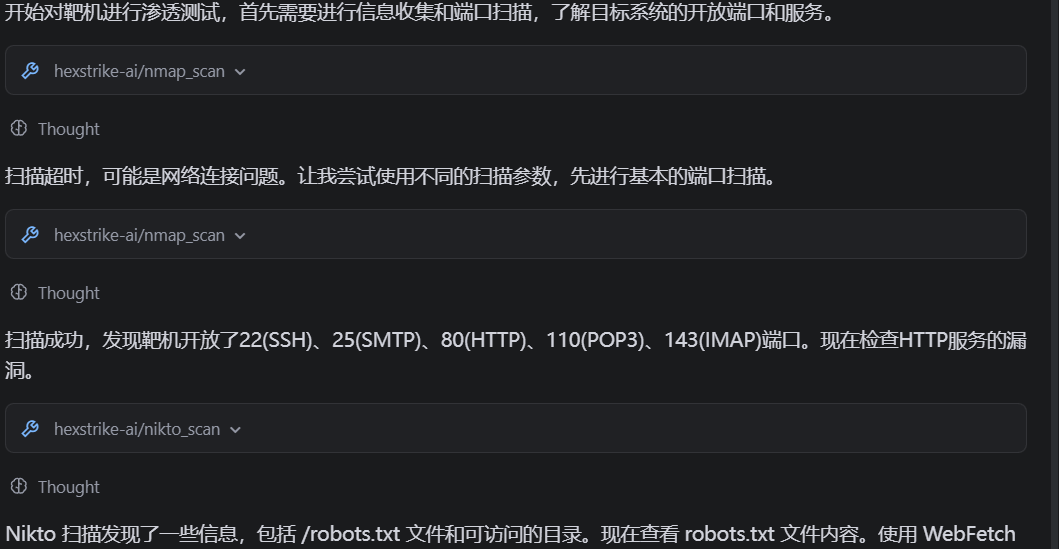

然后就可以利用 Trae 来进行 AI 渗透了。

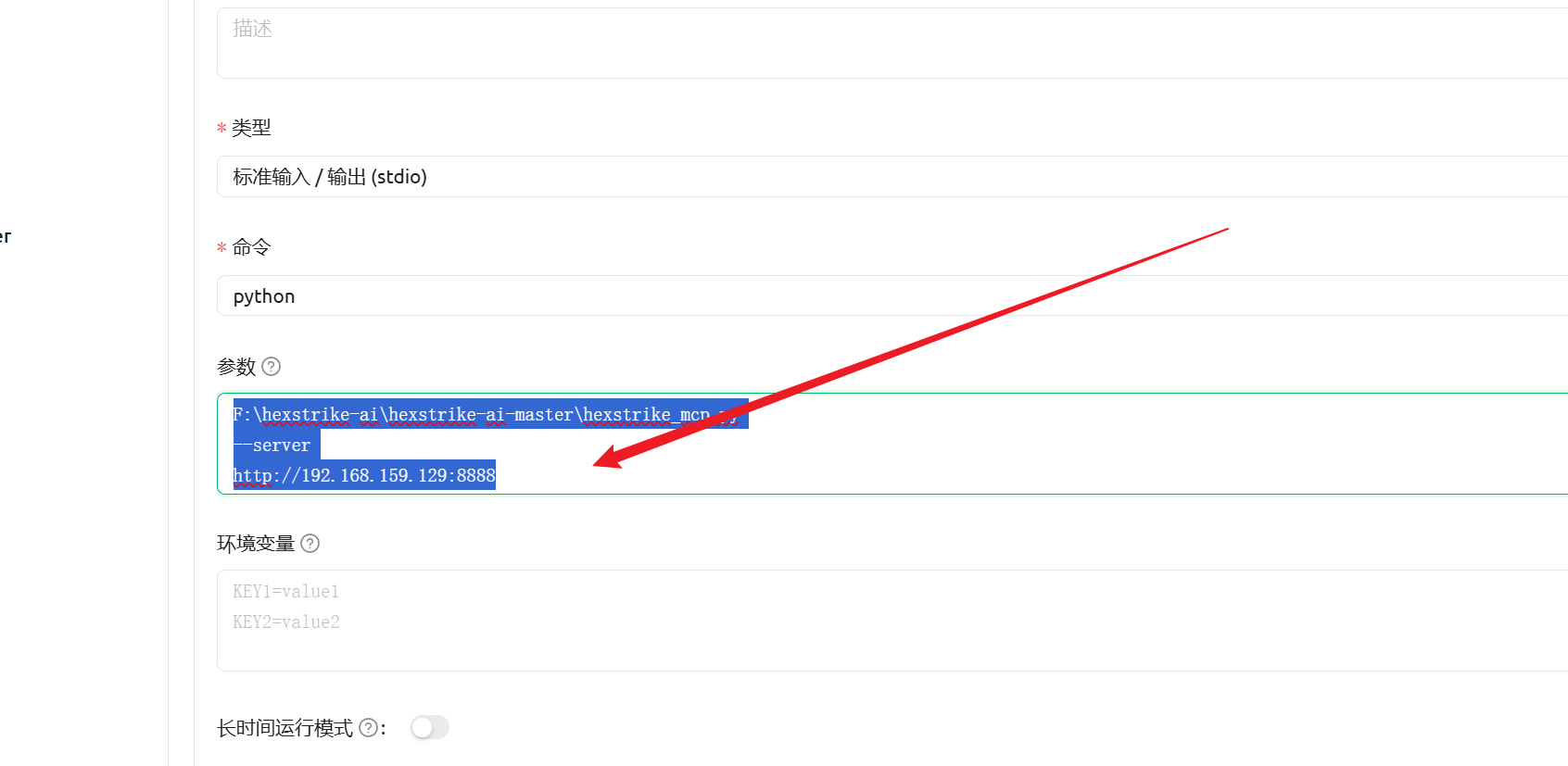

Cherry_Studio配置

接下来看第二种配置方式。

前面的 Kali 服务端配置和上方一致,这里就不过多做说明了。主要是客户端配置。

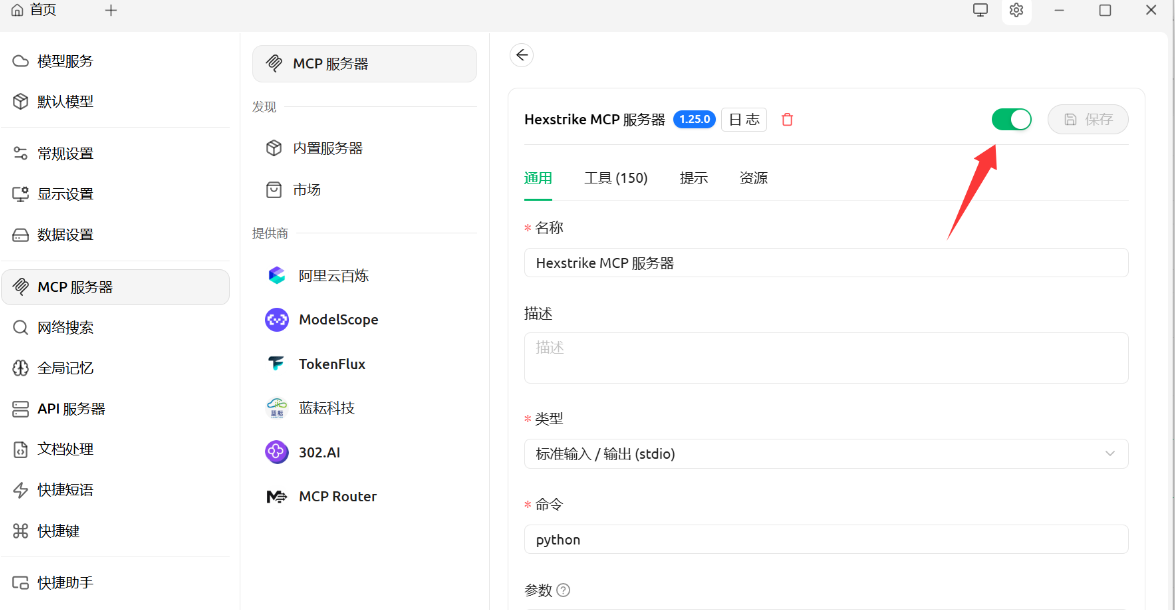

F:\hexstrike-ai\hexstrike-ai-master\hexstrike_mcp.py

--server

http://IP:8888把上面这一串复制到 MCP 配置处,记得把配置换成自己的。

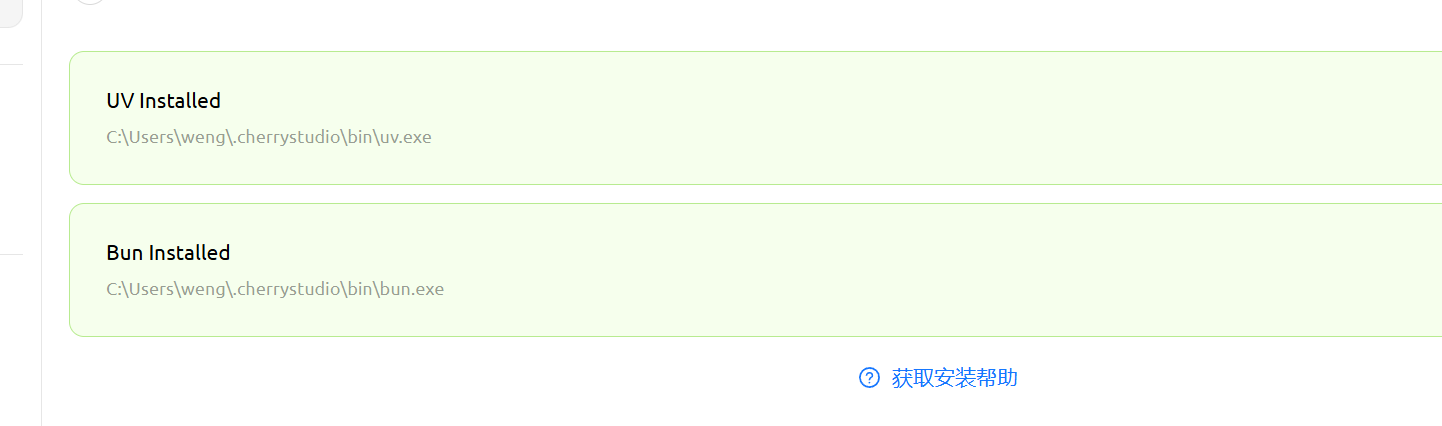

然后要安装 Cherry_Studio 需要的两个依赖项。

然后安装 Python 环境需要的依赖:

pip install --upgrade pip setuptools wheel -i https://pypi.tuna.tsinghua.edu.cn/simple

pip install requests mcp -i https://pypi.tuna.tsinghua.edu.cn/simple然后保存后启用:

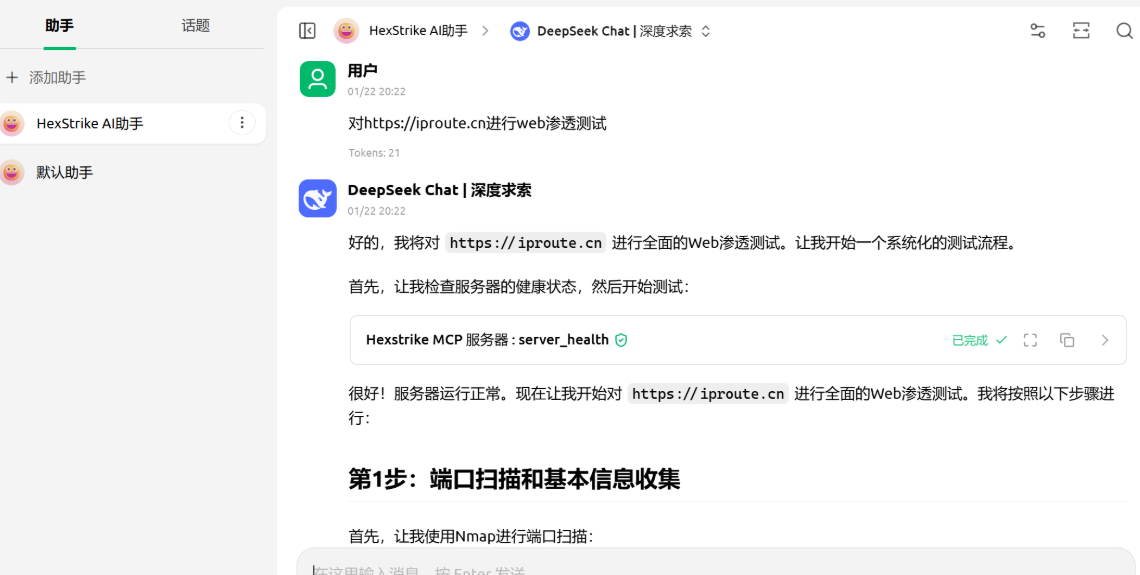

然后配置相关的 AI 就可以实现 AI 渗透了。

小结

请不要在未授权的情况下进行渗透,请自觉遵守网络安全法。共同维护网络空间安全!